PC笔记本开始配置加密指纹识别模块

为什么笔记本厂商选择没有加密的传感器?一方面是由于成本问题,虽然现在有加密功能和没有加密的指纹传感器在成本上只差3-5美金左右,但是对于出货量比较多的PC笔记本设备来说,这一笔成本还是挺巨大的。另一方面很多PC笔记本厂商会直接采用手机的指纹识别传感器,因为手机拥有一些独特的构造,如防水防尘,不易被拆解,而PC没有,所以手机厂商优先考虑的也是成本问题。

与电脑不同,手机几乎在任何时候都是不离身的。手机可以依靠物理上的安全来确保传感器的安全。但笔记本电脑却不同,它通常都会被放在家里的桌子上、汽车里、办公室里或者是公共咖啡厅的桌子上。你可以在短短几分钟内就轻松访问电脑内的文件。正由于安全和使用模式的不同,手机的指纹识别传感器组件是并不适合应用在PC上的。

当然手机指纹破解的情况依然很多,可是综合来说破解PC要比破解手机容易更多。如果PC采用没有加密、部分加密或者采用乱序的指纹传感器,那就很容易被从系统中盗取相关指纹信息。

10分钟盗取伪造指纹解锁手机

在台北电脑展期间,Synaptics演示相关的PC安全隐患,并用于伪造指纹信息轻松解锁手机。在开始这个演示之前,笔者在他们提供的笔记本的指纹识别模块上录入指纹信息,随后在进行PPT讲解原理的几分钟内,他成功通过获取的指纹信息打印了笔者的指纹信息,并且通过打印的指纹信息能够非常容易解锁笔者的iPhone和另一部安卓手机。这一个过程前后还不超过10分钟,笔者也深深倒吸一口气。

盗取并打印的指纹信息,可用其轻松解锁iPhone(指纹信息作防盗窃处理)

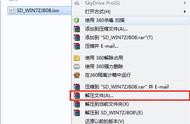

据Synaptics的技术人员讲解,笔者刚才输入指纹信息的笔记本上指纹传感器是没有经过加密,通过内置的黑客软件应用,黑客电脑能通过无线轻松从被盗电脑上获取未加密的指纹信息,然后黑客电脑就拥有那位用户的指纹信息,其可以是指纹识别特征或者指纹图像。

黑客拥有这些指纹信息之后,他可以执行两种操作。第一种便是通过一个叫Replay Attack的东西,把指纹数据信息重新传送到被盗的电脑,远程操作解锁电脑,随时黑进你的电脑。这是一个很可怕的事情,黑客拥有被盗电脑的管理员权限,除了可以盗取被盗电脑的各种机密资料之外,还能够通过网线等方式解锁电脑,获得企业网络服务的访问权限,甚至还可以发出网络攻击,控制电源电路,令其盗窃痕迹隐藏起来。

第二种操作便是伪造假的指纹,这也是最常见的做法。有了假指纹,不仅能解锁你的手机,还能解锁的PC笔记本,所有个人资料无所遁形。对于个人用户来说,假指纹对移动支付危害甚大,而对于企业用户来说,公司的机密资料和信息都容易被泄露。

指纹信息泄露危害

有趣的是,虽然Synaptics从公司带来了打印机,可是遭遇了一些意外损坏了,他们就在当地的电脑市场购买了一部大约150美元的打印机,同时在当地的耗材市场购买了导电墨水,依旧能把指纹顺利打印制作出来,这向我们说明了,只要拥有指纹信息,制作假指纹现在会显得很简单和方便。

端到端的指纹加密操作

面对这个薄弱的环节,这就要求我们的笔记本厂商使用有加密的指纹传感器。在这一领域,Synaptics是指纹解决方案的提供商,PC上的指纹识别模块份额更是达到70%以上。2017年年初的时候,Synaptics开始在集成的PC解决方案中,将端到端安全(SecureLink和PurePrint)部署为默认配置,简单来说便是默认为笔记本厂商客户提供具有加密功能的指纹识别技术方案。

SentryPoint整套方案

实际Synaptics多年前已经开始出货加密功能的传感器,而且推出了一整套名为SentryPoint的安全套件,能够为指纹识别传感器提供安全保护。这套安全方案能在指纹传感器和电脑之间的传输线路进行加密,确保不被窃取。

可是还有一种情况是比较尴尬的,虽然PC笔记本使用了未被加密手机指纹传感器,可是这套指纹方案最初设计是用于手机上,把它移植到PC笔记本后,因为针脚不兼容等问题,所以需要通过一个名为MCU的微控制器进行连接。种情况下,即使从微控制器到主机的链路是加密的,也不安全,因为加密的安全性将取决于链路最薄弱的环节。传感器到MCU这一链路进行加密了,可是MCU到电脑主机这一链路却并未加密。