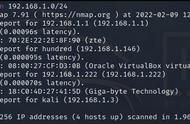

hosts定向

wpscan枚举账号(因为是WordPress博客)

wpscan账号密码爆破

dirb目录扫描得到admin登录地址

发现命令注入漏洞

使用burp抓包修改数据反弹shell

打开交互模式 python -c 'import pty;pty.spawn("/bin/bash")'

进入到home目录查看DC-6的用户目录

发现graham账号的密码,进行ssh登录成功

使用sudo -l查看权限

利用命令脚本转换到jens用户

发现可执行root的文件为nmap

创建一个nmap文件执行脚本

只想nmap文件执行脚本获取到root