不关注《一碳科技》?好吧,你错过了很多东西!

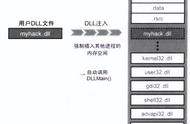

DLL注入是什么?它有多厉害?它能让360安全卫士执行你的“破坏”代码!

首先我们先了解一下dll是什么,举一个简单的例子吧,相信看着篇文章的网友,或多或少都学过C语言吧?C语言当中有很多中函数,这些函数都是windows开发人员封装好的,封装好的函数都被存放在一种文件里面,这种文件就是dll文件,dll文件也称为“动态链接库文件”。我们使用编译器生成可执行文件的过程中,会有这样一个步骤:链接器会将使用到的dll文件,链接到当前编译的可执行文件当中,当程序执行的时候就会使用dll文件里面的函数。

dll可以自行创建,并加以利用

dll可以被多个程序使用,dll文件也可以由自己自行创建并使用,但是自行创建的dll文件,并不像系统内核dll文件那样,拥有固定的路径地址。系统内核dll文件的调用不需要另外指明它的路径,因为在windows系统中,他们的路径几乎都是固定的,自行创建的dll文件链接使用的时候必须要指明它的路径,否则无法打开。

一个dll文件可以被远程注入到另一个正在运行的进程当中,怎么理解呢?这么说吧,通俗一点讲,这个进程就是一个正在运行的程序,现在,你制作了一个dll文件,里面有你自己写的代码(例如system("shutdown -s -t 00")),然后将这个dll文件注入到这个程序的内存空间当中,简单点讲,就是把你自己的dll文件插入目标程序当中,成为目标程序执行的代码,间接地执行你自己写的代码(system("shutdown -s -t 00")),但是说起来简单,实行起来却不是那么容易的,如果你技术过关的话,你能让360执行的你的“恶意”代码!(如果能的话,你就是人才)